MCP-Sicherheitscheckliste

MCP-Sicherheitscheckliste

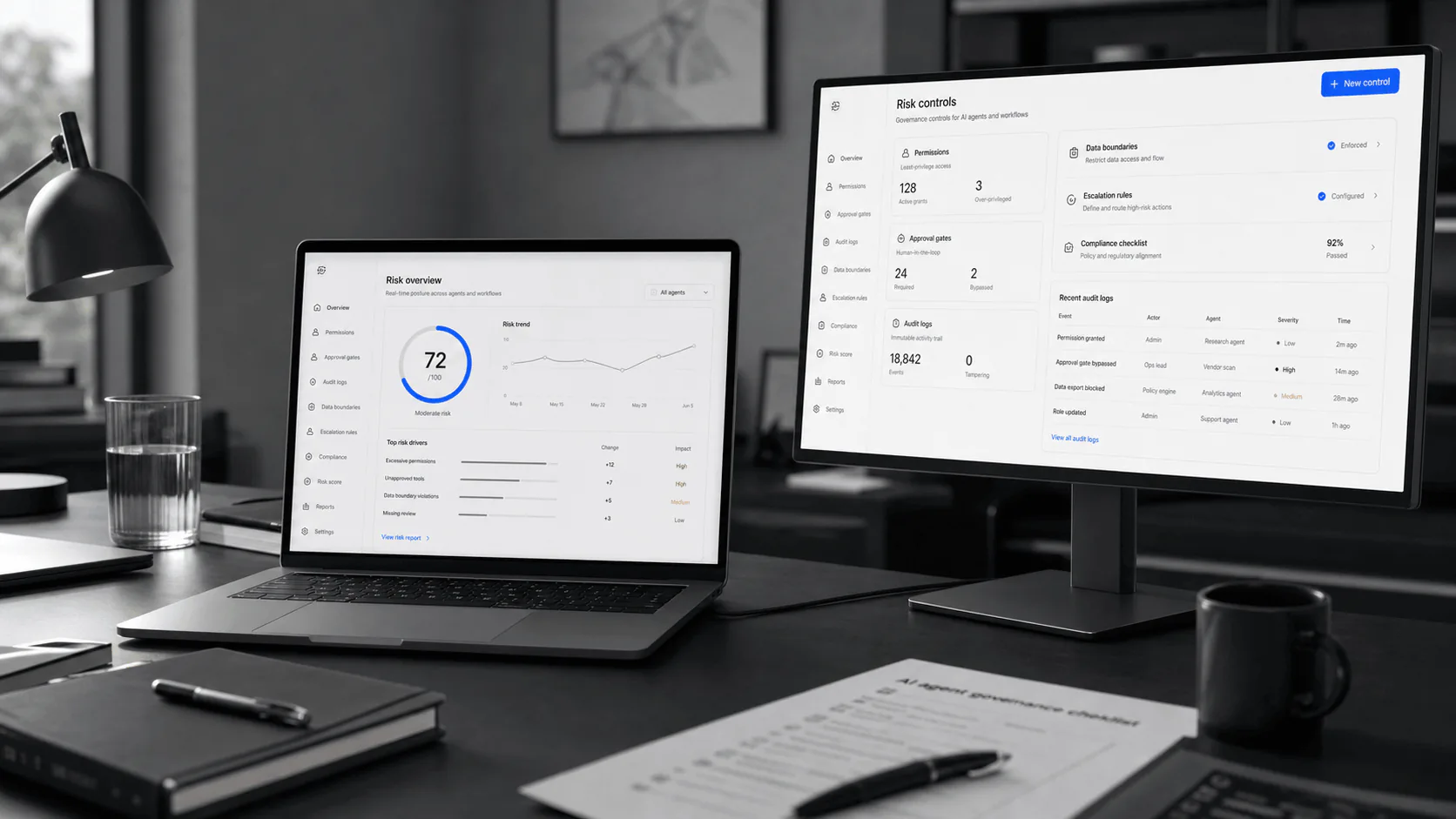

Eine produktionsorientierte Checkliste zur Genehmigung von MCP-Servern, bevor Agenten Daten lesen, Tools aufrufen, Datensätze schreiben, Systeme durchsuchen oder Workflows auslösen können.

MCP-Sicherheitscheckliste

Eine produktionsorientierte Checkliste zur Genehmigung von MCP-Servern, bevor Agenten Daten lesen, Tools aufrufen, Datensätze schreiben, Systeme durchsuchen oder Workflows auslösen können.

MCP ist nur dann sicher genug für die Produktion, wenn es wie eine Berechtigungs- und Ausführungsgrenze geregelt wird. Bevor Sie Agenten mit MCP-Servern verbinden, überprüfen Sie die Serveridentität, die OAuth-Zielgruppenbindung, die Bereiche mit den geringsten Rechten, die Tool-Genehmigungsregeln, die Überwachung von Schemaänderungen, Sandboxing, die Handhabung von Geheimnissen, Prüfprotokolle und die Reaktion auf Vorfälle.

Verwenden Sie HTTPS für Remote-MCP. Validieren Sie Inhabertokens bei jeder Anfrage. Erzwingen Sie die OAuth-Zielgruppenbindung und lehnen Sie für eine andere Ressource ausgestellte Token ab.

Teilen Sie Lese-, Schreib-, Lösch-, Export- und Verwaltungsaktionen auf. Vermeiden Sie breite Bereiche wie „Alle Dateien“, „Alle Datenbankaktionen“ oder „Globaler Administrator“.

Erfordern eine ausdrückliche menschliche Genehmigung für destruktive, externe, finanzielle, privilegierte oder Daten teilende Aktionen. Zeigen Sie den genauen Server, das Tool, die Argumente und das Ziel an.

Führen Sie lokale Server in Containern, VMs oder eingeschränkten Prozessen aus. Beschränken Sie den Dateisystemzugriff, den Netzwerkausgang, Umgebungsvariablen und den Zugriff auf Metadatendienste.

| Protokollfeld | Warum es wichtig ist |

|---|---|

| Benutzer, Host, Client, Server | Zeigt an, wer den Werkzeugweg initiiert hat und welche Oberfläche ihn vermittelt hat. |

| Toolname und Schema-Hash | Erkennt Teppichzüge, Schemadrift und neu verfügbare Funktionen. |

| Argumente Hash und Datenklasse | Bewahrt die Überprüfbarkeit und reduziert gleichzeitig die Gefährdung sensibler Protokolle. |

| Genehmigungsakteur und -richtlinie | Trennt automatisch genehmigte, vom Benutzer genehmigte und vom Administrator genehmigte Aktionen. |

| Ziel- und Ergebnisklasse | Kennzeichnet Exfiltrationsketten wie das Lesen privater Daten, deren Umwandlung und das anschließende Versenden nach außen. |

Können wir diesen Server schnell widerrufen? Können wir erkennen, welcher Benutzer eine sensible Aktion genehmigt hat? Kann der Agent zwei harmlos aussehende Werkzeuge zu einem schädlichen Ergebnis verketten? Kann ein Server seine Tooldefinitionen nach der Genehmigung ändern? Können Daten von einem Geschäftssystem in ein anderes geschmuggelt werden, ohne dass es ein Mensch bemerkt?

Wenn die Antwort unklar ist, belassen Sie den Server im schreibgeschützten oder schreibgeschützten Modus. Der Produktions-MCP sollte für jeweils einen Workflow Schreibzugriff erhalten.

Ja. MCP kann Daten über Ressourcen, Tool-Ergebnisse, Eingabeaufforderungen, Protokolle oder serverübergreifende Toolketten offenlegen. Behandeln Sie jeden Server als Datenzugriffspfad und jeden Tool-Aufruf als überprüfbare Aktivität.

Schreibgeschützte Aktionen können nach Überprüfung durch die Richtlinien genehmigt werden. Zerstörerische, externe, privilegierte, finanzielle oder Datenaustausch-Aktionen sollten eine ausdrückliche Genehmigung mit sichtbaren genauen Argumenten erfordern.

Nein. Roots helfen dabei, den beabsichtigten Dateisystembereich zu definieren, aber die Isolation sollte durch Betriebssystemberechtigungen, Sandboxing, Pfadvalidierung und Container- oder Prozessbeschränkungen erzwungen werden.

Zuletzt überprüft am 12. Mai 2026. Nutzen Sie diese primären Quellen, um das Protokollverhalten, Plattformansprüche und den Sicherheitsstatus vor der Beschaffung zu überprüfen.