MCP para agentes de IA

MCP para agentes de IA

Una guía práctica para el protocolo de contexto modelo: qué conecta, cómo lo usan los agentes, cuándo supera a las API únicas y dónde debe comenzar la revisión de seguridad.

MCP para agentes de IA

Una guía práctica para el protocolo de contexto modelo: qué conecta, cómo lo usan los agentes, cuándo supera a las API únicas y dónde debe comenzar la revisión de seguridad.

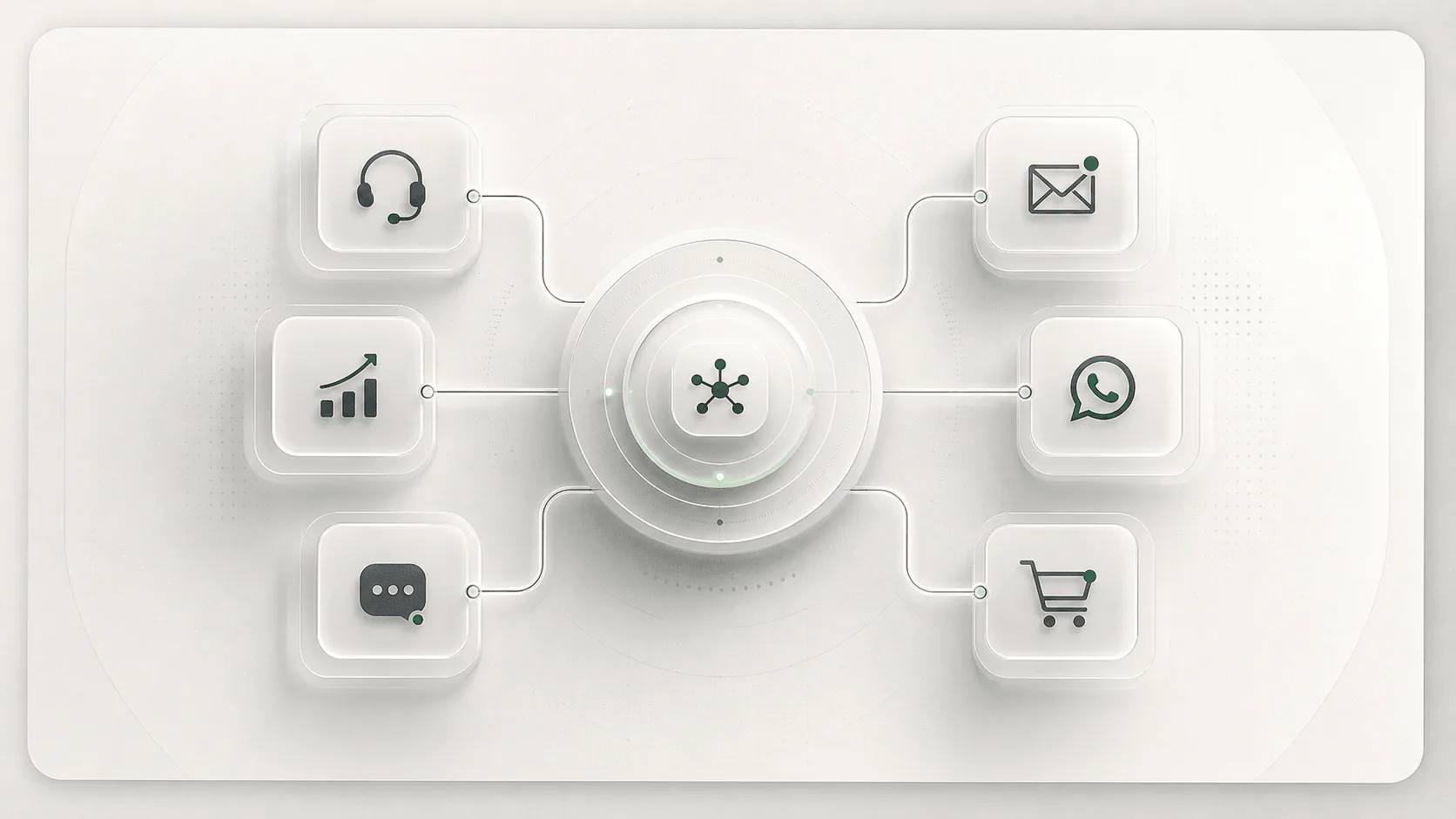

MCP es un protocolo abierto para conectar aplicaciones de IA a herramientas y fuentes de datos externas. Para los agentes, eso significa que un host como un IDE, un producto de chat o un tiempo de ejecución del agente puede conectarse a través de clientes MCP a servidores que exponen herramientas, recursos y mensajes. MCP no convierte a un agente en inteligente por sí solo. Le brinda al agente una forma estándar de descubrir el contexto y solicitar acciones.

Antes de MCP, todo flujo de trabajo de agente serio tendía a desarrollar una capa de conector privado: un adaptador para GitHub, otro para Slack, otro para una base de datos, otro para archivos. Anthropic introdujo MCP en noviembre de 2024 para reducir ese trabajo de integración fragmentado. La especificación MCP actual describe una arquitectura host-cliente-servidor que utiliza JSON-RPC 2.0, donde cada cliente mantiene una sesión con estado con un servidor MCP.

La traducción a nivel de comprador es simple: MCP puede convertir el acceso a herramientas en una capa portátil. La parte difícil pasa de "¿podemos conectar esta aplicación?" a "¿qué herramientas debería permitirse al agente ver, invocar, registrar y combinar?"

| Enfoque | Lo mejor para | cuidado con |

|---|---|---|

| MCP | Acceso a herramientas portátiles y contexto a través de hosts compatibles con MCP. | Permisos de herramientas, deriva de esquema, aprobación de UX y confianza del servidor. |

| API directas | Flujos de trabajo de productos altamente controlados con sistemas conocidos y contratos estrictos. | Más trabajo de integración personalizado por superficie de agente. |

| Complementos/conectores | Ecosistemas de aplicaciones específicas de proveedores donde la velocidad importa más que la portabilidad. | Bloqueo y gobernanza desigual entre herramientas. |

| RAG | Recuperar conocimientos aprobados antes de que se genere una respuesta. | RAG puede responder a partir de datos, pero normalmente no realiza acciones por sí solo. |

La misma superficie de agente debe llegar a varios sistemas, el equipo quiere reutilizar el servidor entre herramientas o el flujo de trabajo necesita acceso gobernado a los datos y acciones comerciales.

El flujo de trabajo es limitado, sensible a la latencia, altamente validado o propiedad de un equipo de producto con requisitos de integración estables.

El agente solo está redactando texto, el modelo de datos no está listo o la organización aún no puede aprobar, registrar y revocar el acceso a la herramienta.

La conversación sobre MCP más útil no es "¿Apoyamos MCP?" Se trata de "¿Qué herramientas puede invocar el agente, bajo qué identidad, con qué alcances y qué sucede cuando se propone la llamada de herramienta incorrecta?" Esa pregunta separa la infraestructura del agente de producción de una demostración que llama herramienta.

Para obtener una visión más profunda de las adquisiciones, continúe con Servidores MCP para empresas. Para la revisión de riesgos, comience con el Lista de verificación de seguridad de MCP.

La plataforma debe evitar poner cada herramienta en contexto. Busque registros de servidores, búsqueda de herramientas, divulgación progresiva y aprobación del administrador antes de que un servidor esté disponible.

Las llamadas a herramientas deben heredar limpiamente los permisos de usuario o servicio. Los tokens compartidos y los amplios alcances facilitan las demostraciones, pero dificultan la revisión de la producción.

Los usuarios deben ver el servidor, la herramienta, el destino y los argumentos antes de ejecutar acciones confidenciales. Un resumen escrito según un modelo no sustituye los detalles de aprobación.

Los agentes necesitan un comportamiento claro ante permisos faltantes, respuestas de herramientas con formato incorrecto, tiempos de espera, reintentos y finalización parcial. De lo contrario, MCP simplemente introduce el fracaso en la conversación.

Un servidor MCP es un programa o servicio remoto que expone capacidades a un host de IA a través del protocolo de contexto modelo. Podría exponer herramientas, recursos, indicaciones o una combinación de ellos.

No. La llamada a funciones es un modelo o capacidad de plataforma para invocar funciones estructuradas. MCP es una capa de protocolo para descubrir y conectar herramientas y contexto entre clientes y servidores compatibles.

No. Los desarrolladores suelen implementarlo primero, pero el valor empresarial aparece cuando los equipos de soporte, ventas, datos, operaciones y seguridad pueden controlar a qué sistemas pueden acceder los agentes.

Revisado por última vez el 12 de mayo de 2026. Utilice estas fuentes primarias para verificar el comportamiento del protocolo, las afirmaciones de la plataforma y la postura de seguridad antes de la adquisición.